Auditointi

Auditointi ja IT-riskienhallinta

Auditointi lyhyesti

Auditointi tarkoittaa monia asioita. Meille se tarkoittaa asiakkaalle räätälöityä järjestelmä-, ympäristö sekä prosessitarkistusta. Sen lisäksi että kuuntelemme mistä asiakas on kiinnostunut, kerromme myös asiakkaalle sen mistä hänen pitäisi olla kiinnostunut. Tästä syntyy järkevä auditointiohjelma.

Mitä Mint Security toimittaa

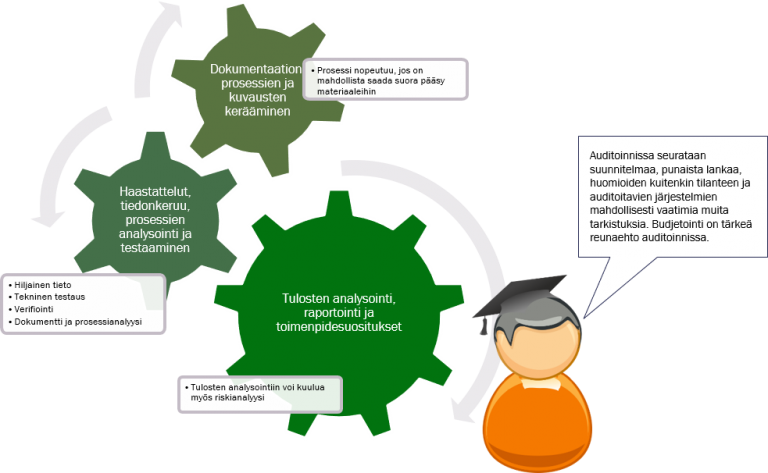

Auditointi alkaa tutustumalla yhdessä asiakkaan kanssa läpikäytävään kokonaisuuteen. Tämän perusteella päätetään auditoinnin laajudesta, rajoituksista ja reunaehdoista. Ennen aloittamista, päätetään myös lopputuloksena olevan raportin toimitusmallista ja laajuudesta.

Toimituksen ensimmäinen osa on aikataulu sekä yksityiskohtainen auditointisuunnitelma.

Toimituksen toinen osa on raportti. Raportti sisältää kaikki havainnot, tulokset, haastatteluyhteenvedot sekä toimenpidesuositukset

Auditointiohjelman tarkistuspisteet kattaa:

- Hallinnollisen tietoturvan

- Teknisen tietoturvan

- Riskienhallinnan

- Jatkuvuuden

- Varautumisen

- Seurannan ja valvonnan

- Prosessit toiminnan ympärillä

Auditoinnin jälkeen käydään läpi raportti, lopputulokset, poikkeamat ja toimenpidesuositukset asiakkaan kanssa. Toimenpidesuositusten perusteella voidaan tehdä myös toimenpidesuunnitelma – mitkä asiat korjataan, miten, kenen toimesta ja millä aikataululla. Samalla sovitaan mahdollisesta toimenpidesuunnitelman seurannasta.

Asiakasreferenssit

Asiakasreferenssimme löydät täältä: Tietoturvatestaus

Lisätietoa

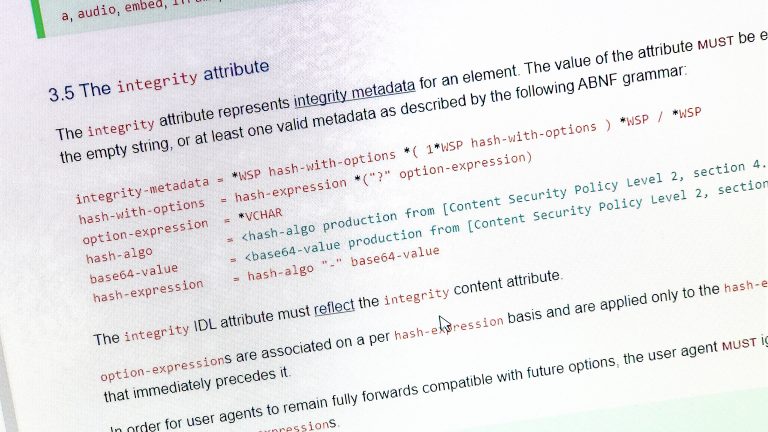

Ulkoisten resurssien käyttö web-sovelluksissa ja SRI

Web-sovellusten pentesteissä toistuvasti vastaan tuleva ilmiö on ulkoisten resurssien (tietoturvaton) käyttö. Ulkoisista, kolmannen osapuolen lähteistä, yleensä eri CDN (Content Delivery Network) palveluista ladattujen resurssien, kuten Javascriptin, CSS:n tai fonttien käytössä itsessään ei ole mitään erikoista, mikäs sen mukavampaa kuin pultata asioita pikaisesti omaan sovellukseen ja säästää aikaa ja rahaa.

Haastattelumuotoinen Tietoturva- ja it-auditointi käytännössä

Kun yrityksen it-toiminnon sertifiointi tai tietoturvastandardin mukaan toimiminen muusta syystä nousee ajankohtaiseksi asiaksi, tarvitaan monesti läpikäynti, jossa tarkastellaan sekä toimitatapoja että työkaluja.

Mitä tarkoittaa tietoturvaskannaus – 5 näkökulmaa

Vaikka yritämme tehdä erittäinkin selväksi, mitä mikäkin skanneri milloinkin tekee, kohtaamme kuitenkin aika ajoin toteamuksen ”mutta meillä on jo skanneri”. Tätä on vaikea lähteä kumoamaan. Asiantuntijaroolissa tunnen aina tässä kohtaa suurta tarvetta selittää, myyntiroolissa selittely ei välttämättä tuota suuria voittoja.

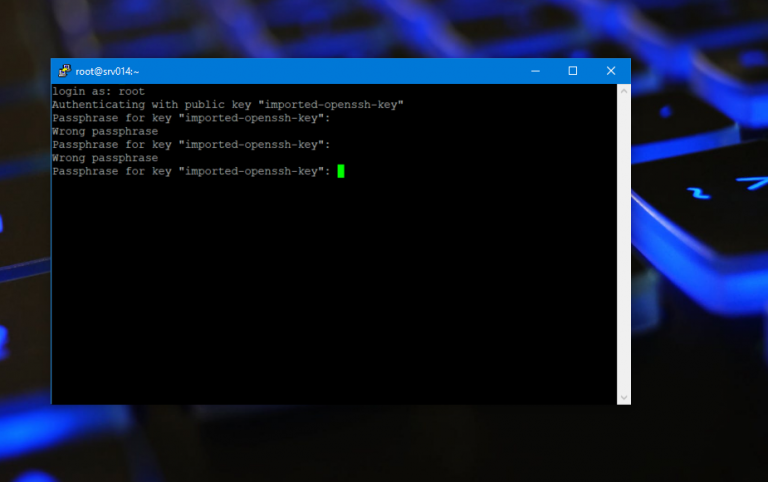

Mitä on pentestaaminen?

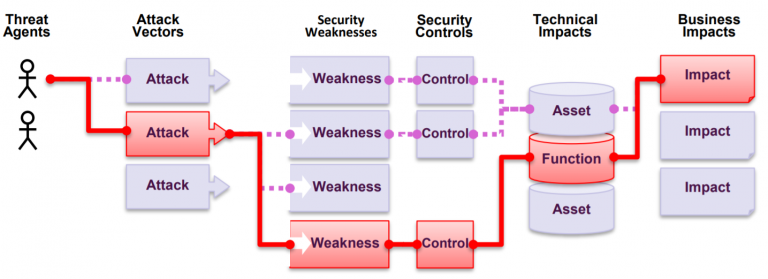

Yleinen web-sovelluksen tietoturvan arviointiin käytetty työkalu on tunkeutumistestaus. Rakkaalla lapsella on monta nimeä, ja tunkeutumistestaus tunnetaan myös nimellä pentest eli englanniksi penetration testing. Kyseessä on luvallinen simuloitu hyökkäys, jolla pyritään käyttämään sovellusta siten, että se voi olla vahingollista joko järjestelmälle, järjestelmässä olevalle tiedolle tai järjestelmää kättäville henkilöille.

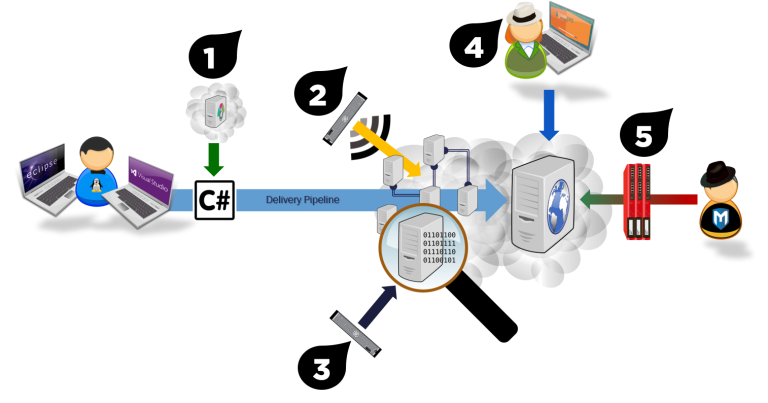

Miten toteutamme auditoinnin

Kun asiakas on todennut auditointitarpeen ja tilannut meiltä auditoinnin, toteutus aloitetaan määrittelemällä yhdessä auditoinnin tavoitteet ja osa-alueet. Tässä työvaiheessa on tyypillisesti mukana asiakkaan puolelta järjestelmästä tai projektista vastaava henkilö ja/tai hänen valtuuttamansa henkilöt.

Miten tilaan onnistuneen auditoinnin?

Auditoinnin tilaaminen aloitetaan määrittelemällä sen tarkoitus. Näin saadaan heti lähtökuopissa kiinni siitä, mitä tavoitellaan ja mitä sillä voi enimmillään saavuttaa. Tavoitteiden on oltava realistisia ja niihin on aina luettava mukaan myös oman toiminnan kehittyminen ja virheistä oppiminen.

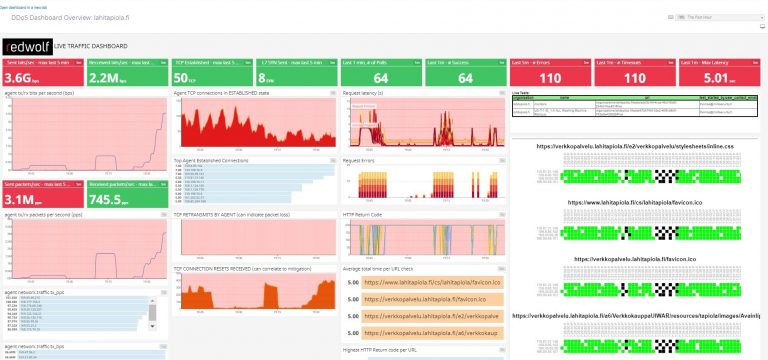

Palvelunestohyökkäys on ystävä

Onko absurdia ajatella, että palvelunestohyökkäys voisi olla positiivinen? Ei suinkaan. Silloin, kun on kyse harkitusta ja hyvin suunnitellusta harjoituksesta, jossa riskit on arvioitu, on kyse hyvinkin positiivisesta asiasta. Tärkeää on kuitenkin juuri harkinta ja riskien hallinta.

Asiakkaiden tarpeet ja ratkaistavat haasteet

Auditointiohjelman tavoitteet linjataan asiakkaiden tarpeen mukaisesti. Voidaan todeta, että tarve on aina vähintään yksi seuraavista:

- Minimoida tietomurron mahdollisuus

- Minimoida tietojen menettämisen mahdollisuus

- Minimoida haavoittuvia pintoja

- Parantaa järjestelmän tietoturvan ja riskien hallinta

- Parantaa varautumista, jatkuvuutta ja hallittavuutta

- Lisätä toiminnan ja palveluiden uskottavuutta ja luotettavuutta