Domainien eli verkkotunnusten kaappaukset ei ole uusi ongelma, mutta niistä voi tulla laajoja hankaluuksia, jos vastatoimet eivät ole riittäviä. Viimeisen runsaan puolen vuoden aikana on tullut esiin muutamia harmillisia tapauksia.

Kyberrikolliset käyttävät yhä enemmän laillisia ja maineeltaan kunnollisia domaineja peitelläkseen rikollista toimintaansa internetissä. Viime aikoina yleistyneet ns. ”toimitusjohtaja” -sähköpostikampanjoiden taustalta on paljastanut yhä useammin domain -kaappauksia.

- Kyberrikolliset käyttävät useita menetelmiä päästäkseen käsiksi laillisiin domaineihin: tietojen kalastelu, sosiaalinen manipulointi, DNS -ohjelmistojen haavoittuvuuksien hyväksikäyttö sekä haittaohjelmat, joiden avulla päästään käsiksi pahaa-aavistamattoman käyttäjän tietoihin.

- Kohdedomainin DNS-tietoihin käsiksi päästyään, rikolliset luovat uusia alidomaineja (domain shadowing), jotka osoittavatkin toisiin IP-alueisiin, jotka ei mitenkään liity alkuperäiseen domainiin. Vaihtoehtoisesti rikolliset muuttavat nimipalvelimen osoittamaan uuteen sijaintiin.

- DNS-muutosten jälkeen, rikolliset käyttävät maineeltaan kunnollista domainia roskapostin ja haittaohjelmien levittämiseen. Tarkoituksena on kerätä käyttäjätietoja, tartuttaa haittaohjelmia ja häiritä käyttäjiä ja yrityksiä omiin rikollisiin tarkoituksiinsa. Varastettujen domainien positiivisen maineen avulla rikolliset voivat kiertää roskapostisuodattimia ja muita varokeinoja, jotka ovat riippuvaisi mainetiedoista.

Olisi siis varsin loogista odottaa, että verkkotunnusten rekisteröinnistä vastaavat yritykset olisivat hyvin selvillä mitä heidän toimialallaan tapahtuu ja suojaisivat asiakkaitaan haitalliselta toiminnalta. Tietoverkkojen suojaukseen erikoistuneen yrityksen, Spamhausin, tutkijat ovat kuitenkin havainneet, että yksi maailman suurimmista verkkotunnusten rekisteröintiyrityksistä GoDaddy ei ole ollut lainkaan aktiivinen lieventääkseen ongelmaa. Spamhaus julkaisi helmikuussa artikkelin otsikolla What is going on at GoDaddy? Vaikka artikkelista on jo muutama kuukausi, edelleen tulee esille tapauksia, joissa sinänsä laillisesti rekisteröityjä domaineja on kaapattu rikollisiin tarkoituksiin.

Tarinan alussa on ”Boom”

Viimeisen runsaan puolentoista vuoden aikana sattuneet tapaukset ovat herättäneet huolta GoDaddyn sitoutumisesta huolehtimaan sen asiakkaisiin kohdistuvista uhista, vaikka sinänsä juuri GoDaddyyn liitetyt kaappaukset ovat olleet vähenemässä, ja kaappauksia on ilmennyt myös muualla.

Tammikuussa 2019 raportoitiin, että venäläinen hakkeriryhmä Spammy Bear oli kaapannut noin 4000 domainia, joiden nimissä lähetettiin kiristysohjelmia. Ryhmä oli hyödyntänyt GoDaddyn DNS -rekisteröintiohjelmassa ollutta haavoittuvuutta. Kyberturvallisuudesta arvostettuja artikkeleita kirjoittavan Brian Krebsin mukaan kyseisen haavoittuvuus liittyi havaintoihin, jotka tutkija Matthew Bryant julkaisi jo vuonna 2016.

GoDaddyn korjausvakuutteluista huolimatta seuraava roskapostikampanja tapahtui jo helmikuussa 2019.

Kahden laajalle levinneen artikkelin ja kerrotun korjauksen jälkeen kaappauksesta määrä ei ole kuitenkaan laskenut, vaan on jatkanut kasvuaan. Vuoden 2019 kesäkuussa Spamhausin tutkijat havaitsivat, että n. 10.000 sinänsä laillisella domainilla on varjodomain, joiden osoitteet viittasivat venäläsiiin toimijoihin. GoDaddy ei vastannut Spamhausin tutkijoiden suoriin yhteydenottoihin.

Sama toistui joulukuussa 2019. Spamhausin mukaan heidän tutkijansa ovat havainneet päivittäin keskimäärin 100 uutta kaapattua verkkotunnusta, joten heidän mielesätään on edelleen perusteltua esittää uudelleen kysymys ”What is going on over at GoDaddy?”.

Mitä tehdä jos Spamhaus on listannut kaappauksen kohteeksi joutuneet domainit vaarallisiksi

Jos havaitaan että domainisi on kaapattu, pitää ottaa heti yhteyttä rekisteröintiyritykseen tai -yhteisöön (kuten GoDaddy). Rekisteröintiyrityksen tehtävänään on puhdistaa ja palauttaa käyttäjätili sekä domainin tiedot. Tämän jälkeen Spamhaus voi palauttaa merkinnän omassa listauksessaan.

Lisätietoja domain-kaappauksista webinaarissa 16.6.2020

Mint Security ja Spamhaus järjestävät webinaarin aiheesta ti 16.6.2020 klo 15-16. Webinaarissa Spamhausin asiantuntija Matt Stith kertoo millaisia menetelmiä kaappausten tutkinnassa ja etsinnässä käytetään. Samoja menetelmiä voivat käyttää myös domainien omistajat ja rekisteröijät suojautuakseen kaappauksilta.

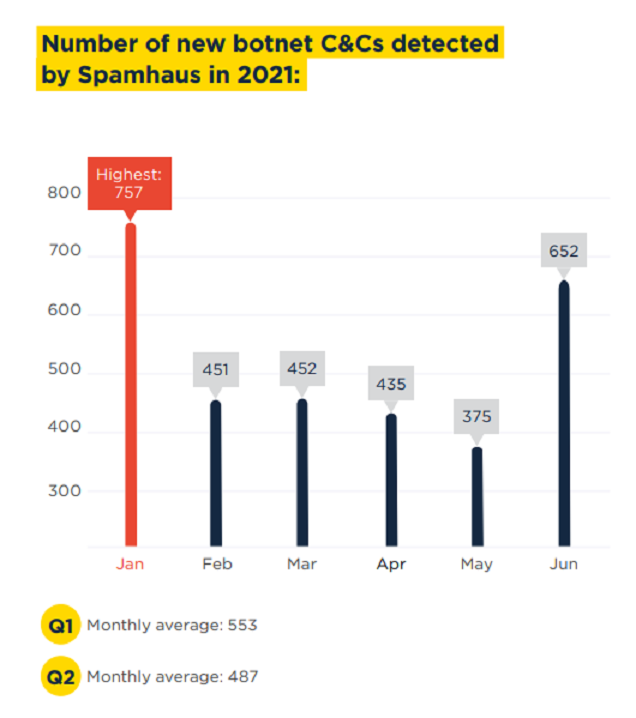

Spamhaus Botnet Threat Update Q2/2021: Emotetin jälkien siivousta

Spamhausin heinäkuussa ilmestyneen raportin hyvä uutinen oli, että havaittujen uusien botnetien komentopalvelimen määrä oli 12 % alhaisempi kuin edellisellä kvartaalilla. Sen sijaan huono uutinen on väärinkäytösten runsas määrä johtavien pilvipalveluiden tarjoajien, kuten Microsoftin ja Googlen, alustoilla.

Spamhaus Botnet Threat Update Q1/2021: Emotet on poissa, mutta muita uhkia on tullut tilalle

Spamhausin raportissa tuodaan heti esille hyvä uutinen. Tammikuussa 2021 eri maiden viranomaiset Euroopassa ja Yhdysvalloissa käynnistivät operaation pahamaineista Emotet-botnetia vastaan. Operaatiossa viranomaisten onnistuivat sulkemaan Emotetin käyttämät palvelimet.

Kymmenen kysymystä potentiaaliselle DNS -palomuuripalvelun toimittajalle

Tässä kirjoituksessa esitellään muutamia keskeisiä kysymyksiä, jotka on hyvä esittää potentiaaliselle DNS -tasolla toimivan palomuurin toimittajalle (ja myös omassa organisaatiossasi, jotta varmistetaan, että yritykseen valitaan oikea palvelu. Aloitetaan perusasioista.

Spamhaus DNS Firewall – Lyhyt johdanto

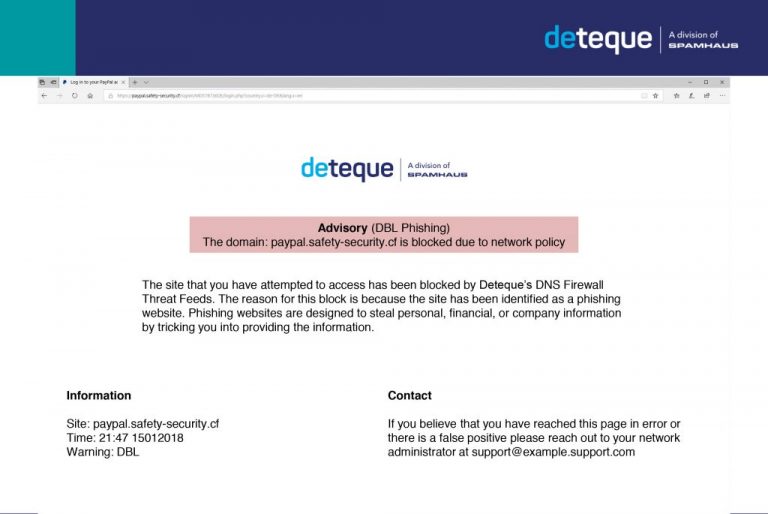

Yksinkertaisimmillaan DNS Firewall estää ja ohjaa loppukäyttäjiä menemästä haitallisille verkkosivuille, samoin kuten perinteisetkin palomuurit. Keskeinen ero näiden välillä on se, että DNS Firewall -palvelua käytetään eri verkkokerroksessa ja eri vaiheessa.

Paras teho irti Spamhausin estolistoista

Spamhaus tuottaa useita erilaisia estolistoja (DNSBL) domain-listoista IP- ja hash-listoihin. Jokaisella estolistalla on oma erityinen kohteensa sähköpostin eri osissa, joissa voi ilmetä haitallista toimintaa.