OWASP ASVS L2 arviointi

Auditointi ja IT-riskienhallinta

OWASP ASVS L2 arviointi lyhyesti

OWASP ASVS on tietoturva-alan viitekehys, jota käytetään sovellusturvallisuuden mittaristona ohjelmistokehityksessä. ASVS taso 2 on suunniteltu sovelluksille, joilta vaaditaan tavallista korkeampaa luottamustasoa.

Tämä taso on erityisen merkittävä sovelluksille, jotka käsittelevät arkaluonteisia tietoja, kuten henkilökohtaisia tunnistetietoja, tietoja yrityksen taloudellisesta tilanteesta tai muita tietoja, joiden päätyminen ulkopuolisten haltuun voisi johtaa tietosuojan vaarantumiseen tai muilla tavoin aiheuttaa haittaa liiketoiminnalle.

ASVS taso 2 ylittää perustasolla olevien hallintakeinojen vaatimukset ja voi sisältää sekä automatisoituja että manuaalisia tarkistuksia.

Mitä Mint Security toimittaa

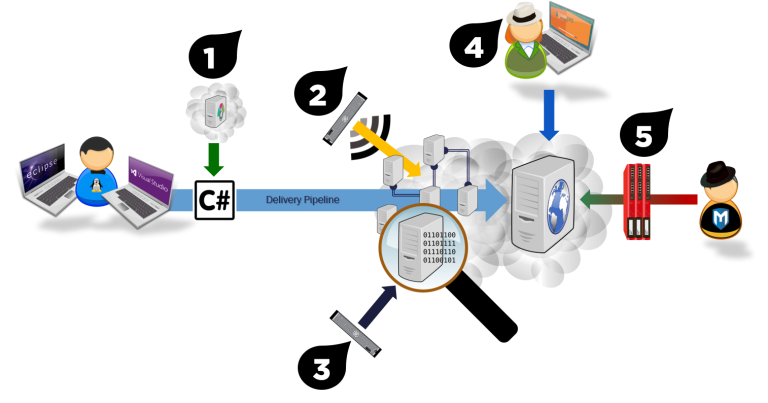

Arviointiprosessin vaiheet pääpiirteittäin

- Valmistautuminen — käymme asiakkaan kanssa läpi olennaisimmat seikat sovelluksen ympäristöstä, käytetyistä teknologioista ja sovellukselle asetetuista turvallisuustavoitteista.

- Suoritus — suoritamme haastatteluja ja katselmoimme toimitettua dokumentaatiota ASVS taso 2 -vaatimuksiin peilaten.

- Raportointi — dokumentoimme löydökset, mukaan lukien tunnistetut haavoittuvuudet, ja annamme tarvittaessa suosituksia havaittujen ongelmien korjaamiseksi.

Tarkemmin menetelmistämme ja työkaluistamme

ASVS-arviointi alkaa tutustumalla läpikäytävään kokonaisuuteen, yhdessä asiakkaan kanssa. Tämän perusteella päätetään arvioinnin laajuudesta, rajoituksista ja muista reunaehdoista.

On tärkeää sopia yhteyshenkilöistä ja/tai yhteyspisteistä arvioinnin ajalle. Oikeat henkilöt tai yhteyspisteet määritellään ja kirjataan ylös, sekä Mint Securityn että asiakkaan osalta.

Sovimme haastatteluille sopivat ajankohdat ja lähetämme asianmukaiset kalenterikutsut.

Käymme läpi meille toimitetun dokumentaation ja muut vastaavat tiedot, määrittäen niissä olevat yhteydet ASVS-vaatimuksiin. Tämä auttaa meitä saamaan kattavan käsityksen sovelluksen nykyisestä turvallisuustilanteesta.

Seuraavaksi suoritamme haastattelut oikeiden henkilöiden kanssa ja keräämme olennaista tietoa ymmärtääksemme sovellusympäristön ASVS tason 2 kontekstissa. Lisäksi analysoimme käyttäjädokumentaatiota ja järjestelmävaatimuksia, jotta voimme määritellä OWASP ASVS tason 2 vaatimusten noudattamisen asteen ja tunnistaa riskien pienentämisen kannalta kriittiset alueet.

Mikäli havaitsemme puutteita dokumentaatiossa tai tarvitsemme lisäselvennystä tiettyihin hallintakeinoihin tai tietoturvakäytäntöihin, pyydämme tarkempaa dokumentaatiota tai lisätietoja. Tämä varmistaa, että arviointimme on perusteellinen ja ottaa huomioon kaikki sovellusturvallisuuden näkökohdat — juuri kuten OWASP ASVS taso 2 edellyttää.

Arvioinnin ja haastattelujen jälkeen tuotamme loppuraportin ja keskustelemme sen sisällöstä asiakkaan kanssa. Mikäli keskustelussa todetaan tarvetta muutoksille tai havaitaan selkeitä virheitä, oikaisemme tiedot.

Asiakkaiden tarpeet ja ratkaistavat haasteet

Valitsemalla OWASP ASVS taso 2 -arviointipalvelun, autamme asiakastamme varmistamaan sovelluksensa turvallisuustilanteen kattavalla arvioinnilla ja kansainvälisesti tunnustetun viitekehyksen mukaisesti. Se sopii organisaatioille, jotka haluavat lisätä luottamusta sovellusturvallisuuteensa tai yleisesti parantaa turvallisuuskäytäntöjään.

Tämän arvioinnin suorittamalla yritykset voivat ennakoivasti puuttua turvallisuusongelmiin, vähentää tietomurtojen riskiä ja rakentaa luottamusta omien asiakkaidensa ja sidosryhmiensä keskuudessa sovellustensa turvallisuuteen liittyen.

Työkalut

Arviointi toteutetaan yhdessä tai useammassa haastattelussa, joissa käsitellään ennalta määriteltyjä osa-alueita. Kirjaamme yksittäisten ASVS taso 2 -havaintojen osalta sen tilan (passed/failed/out of scope) sekä tarvittaessa lisäksi vapaamuotoisen tarkennuksen.

Työkalumme ja menetelmämme sisältävät esimerkiksi:

- Kattava tietoturvallisuuden varmistaminen — ASVS tason 2 arviointi sisältää laajan valikoiman tarkistuksia, jotka kattavat sovellusturvallisuuden eri osa-alueita, kuten autentikoinnin, istunnonhallinnan, pääsynvalvonnan, datan validoinnin ja API-turvallisuuden.

- Lähdekoodin tarkastelu — saatamme tilanteesta riippuen tarkastella kohteena olevan sovelluksen lähdekoodia.

- Dokumentaation tarkastelu — sovelluksen arkkitehtuurin, tietovuokaavioiden ja muiden relevanttien dokumenttien tarkastelu turvallisuusperiaatteiden ymmärtämiseksi.

- Riskipohjainen lähestymistapa — arviointi ei ole vain haavoittuvuuksien tunnistamista, vaan myös sovelluksen riskikontekstin ymmärtämistä. Tähän sisältyvät käsiteltävän tiedon tyyppi, sen käyttäjät ja potentiaalisille uhkille altistuminen.

Mobiilisovellusten tietoturvatestaus

Meiltä kysytään säännöllisesti mobiilisovellusten tietoturvatestauksesta. Vastaus ei aina ole suoraviivainen vaan ”it depends” -henkinen. Miksi? Sitä yritämme avata seuraavassa.

Mitä tarkoittaa tietoturvaskannaus – 5 näkökulmaa

Vaikka yritämme tehdä erittäinkin selväksi, mitä mikäkin skanneri milloinkin tekee, kohtaamme kuitenkin aika ajoin toteamuksen ”mutta meillä on jo skanneri”. Tätä on vaikea lähteä kumoamaan. Asiantuntijaroolissa tunnen aina tässä kohtaa suurta tarvetta selittää, myyntiroolissa selittely ei välttämättä tuota suuria voittoja.